การแข่งขันเพื่อปกป้องอินเทอร์เน็ตจากแฮกเกอร์ควอนตัม

ในแวดวงความปลอดภัยทางไซเบอร์ พวกเขาเรียกมันว่า Q-day: วันที่คอมพิวเตอร์ควอนตัมจะทำลายอินเทอร์เน็ต

เกือบทุกอย่างที่เราทำออนไลน์เกิดขึ้นได้ด้วยอัลกอริธึมการเข้ารหัสที่เงียบและไม่หยุดยั้ง นี่คือระบบที่แย่งชิงข้อมูลเพื่อปกป้องความเป็นส่วนตัวของเรา สร้างตัวตนของเรา และรักษาความปลอดภัยในการชำระเงินของเรา และพวกเขาทำงานได้ดี: แม้กระทั่งกับซุปเปอร์คอมพิวเตอร์ที่ดีที่สุดที่มีอยู่ในปัจจุบัน การทำลายรหัสที่โลกออนไลน์กำลังดำเนินการอยู่นั้นแทบจะเป็นงานที่สิ้นหวัง

แต่เครื่องจักรที่จะใช้ประโยชน์จากนิสัยใจคอของฟิสิกส์ควอนตัมคุกคามข้อตกลงทั้งหมดนั้น หากพวกเขาไปถึงขนาดเต็ม คอมพิวเตอร์ควอนตัมจะถอดรหัสอัลกอริธึมการเข้ารหัสปัจจุบันได้เร็วกว่าเครื่องที่ไม่ใช่ควอนตัมที่ดีที่สุดเท่าทวีคูณ “คอมพิวเตอร์ควอนตัมตัวจริงจะเป็นอันตรายอย่างยิ่ง” Eric Rescorla ประธานเจ้าหน้าที่ฝ่ายเทคโนโลยีของทีมเบราว์เซอร์ Firefox ที่ Mozilla ในซานฟรานซิสโก แคลิฟอร์เนียกล่าว

บทความแนะนำ : HONJOK ความสุขจากการอยู่กับตัวเอง

เช่นเดียวกับการเดินทางข้ามเวลาที่แสนวิเศษ เครื่องจักรที่ยังไม่มีอยู่เป็นอันตรายต่อการสื่อสารในอนาคตของเราเท่านั้น แต่ยังรวมถึงปัจจุบันและในอดีตของเราด้วย ผู้ขโมยข้อมูลที่ดักฟังการรับส่งข้อมูลทางอินเทอร์เน็ตอาจกำลังรวบรวมข้อมูลที่เข้ารหัสอยู่แล้ว ซึ่งพวกเขาสามารถปลดล็อกได้เมื่อคอมพิวเตอร์ควอนตัมพร้อมใช้งาน ซึ่งอาจดูทุกอย่างตั้งแต่ประวัติทางการแพทย์ของเราไปจนถึงบันทึกการธนาคารเก่าของเรา “สมมติว่าคอมพิวเตอร์ควอนตัมถูกปรับใช้ในปี 2024” Rescorla กล่าว “ทุกสิ่งที่คุณทำบนอินเทอร์เน็ตก่อนปี 2024 จะถูกเปิดให้อภิปราย”

แม้แต่ผู้เสนอการคำนวณควอนตัมที่รั้นที่สุดกล่าวว่าเราต้องรอสักครู่จนกว่าเครื่องจะมีประสิทธิภาพมากพอที่จะถอดรหัสคีย์การเข้ารหัสและหลายคนสงสัยว่าจะเกิดขึ้นในทศวรรษนี้ – ถ้าเป็นเช่นนั้น

แต่ความเสี่ยงมีมากพอที่อินเทอร์เน็ตจะพร้อมสำหรับการปรับปรุงใหม่ เพื่อจำกัดความเสียหายหากเกิด Q-day นั่นหมายถึงการเปลี่ยนไปใช้ระบบเข้ารหัสที่แข็งแกร่งขึ้นหรือระบบเข้ารหัสลับ โชคดีที่การวิจัยทางวิทยาการคอมพิวเตอร์เชิงทฤษฎีเป็นเวลาหลายทศวรรษได้มีผู้เข้ารับการคัดเลือกจำนวนมาก อัลกอริธึมหลังควอนตัมเหล่านี้ดูเหมือนจะไม่สามารถโจมตีได้ แม้จะใช้วิธีทางคณิตศาสตร์ที่คำนึงถึงการคำนวณด้วยควอนตัม โปรแกรมเมอร์ยังไม่พบวิธีที่จะเอาชนะพวกเขาได้ในเวลาที่เหมาะสม

อัลกอริธึมใดต่อไปนี้จะกลายเป็นมาตรฐาน ขึ้นอยู่กับการตัดสินใจของสถาบันมาตรฐานและเทคโนโลยีแห่งชาติของสหรัฐอเมริกา (NIST) ในไม่ช้านี้ ซึ่งจะขึ้นอยู่กับการตัดสินใจของสถาบันมาตรฐานและเทคโนโลยีแห่งสหรัฐอเมริกา (NIST)

ในปี 2015 สำนักงานความมั่นคงแห่งชาติของสหรัฐฯ (NSA) ประกาศว่าได้พิจารณาระบบการเข้ารหัสลับในปัจจุบันที่มีช่องโหว่และแนะนำให้ธุรกิจในสหรัฐฯ และรัฐบาลเปลี่ยนระบบเหล่านี้ ในปีถัดมา NIST ได้เชิญนักวิทยาศาสตร์คอมพิวเตอร์ทั่วโลกส่งอัลกอริทึมโพสต์ควอนตัมของผู้สมัครเข้าสู่กระบวนการที่หน่วยงานจะทดสอบคุณภาพด้วยความช่วยเหลือจากชุมชนคริปโตทั้งหมด นับตั้งแต่นั้นมา ก็ได้ลดรายชื่อจาก 65 เหลือ 15 ในอีกไม่กี่เดือนข้างหน้า บริษัทจะเลือกผู้ชนะสองสามราย จากนั้นจึงเผยแพร่อัลกอริธึมเวอร์ชันอย่างเป็นทางการ องค์กรที่คล้ายคลึงกันในประเทศอื่นๆ ตั้งแต่ฝรั่งเศสไปจนถึงจีน จะทำการประกาศของตนเอง

แต่นั่นจะเป็นเพียงจุดเริ่มต้นของกระบวนการอันยาวนานในการอัปเดตระบบเข้ารหัสลับของโลก — การเปลี่ยนแปลงที่จะส่งผลกระทบต่อทุกด้านของชีวิตออนไลน์ของเรา แม้ว่าความหวังก็คือว่าผู้ใช้อินเทอร์เน็ตทั่วไปจะมองไม่เห็นสิ่งนี้ ประสบการณ์แสดงให้เห็นว่าอาจเป็นถนนที่เป็นหลุมเป็นบ่อ: การทดสอบเบื้องต้นโดยบริษัทต่างๆ เช่น Google ไม่ได้ดำเนินไปอย่างราบรื่น

“ฉันคิดว่ามันเป็นสิ่งที่เรารู้วิธีการทำ มันไม่ชัดเจนว่าเราจะทำมันได้ทันเวลา” Peter Shor นักคณิตศาสตร์จากสถาบันเทคโนโลยีแมสซาชูเซตส์ในเคมบริดจ์ ซึ่งผลงานของเขาแสดงให้เห็นถึงช่องโหว่ของการเข้ารหัสในปัจจุบันกล่าวกับNature ใน ปี2020

แม้ว่า Q-day จะไม่เกิดขึ้น ความเป็นไปได้ของเครื่องจักรควอนตัมที่ทำลายรหัสได้เปลี่ยนแปลงวิทยาการคอมพิวเตอร์ไปแล้ว และโดยเฉพาะอย่างยิ่ง ศิลปะโบราณของการเข้ารหัส “คนส่วนใหญ่ที่ฉันรู้จักคิดในแง่ของคริปโตที่ต้านทานควอนตัม” Shafi Goldwasser นักวิทยาศาสตร์คอมพิวเตอร์ ผู้อำนวยการสถาบัน Simons สำหรับทฤษฎีคอมพิวเตอร์แห่งมหาวิทยาลัยแคลิฟอร์เนีย เบิร์กลีย์ กล่าว

Peter Shor ผู้ชนะรางวัล BBVA Foundation Frontiers of Knowledge Award ในปี 2020 สาขาวิทยาศาสตร์พื้นฐานPeter Shor แสดงให้เห็นว่าอัลกอริธึมควอนตัมสามารถเอาชนะระบบเข้ารหัสลับได้ เครดิต: มูลนิธิ BBVA

กำเนิดการเข้ารหัสคีย์สาธารณะกองทัพและสายลับสามารถส่งข้อความได้อย่างปลอดภัยเสมอแม้ในขณะที่ช่อง – ไม่ว่าจะเป็นนกพิราบส่งสารหรือลิงก์วิทยุ – อ่อนไหวต่อการดักฟังตราบใดที่ข้อความของพวกเขาถูกเข้ารหัส อย่างไรก็ตาม จนถึงปี 1970 ทั้งสองฝ่ายจำเป็นต้องตกลงเรื่องรหัสลับร่วมกันล่วงหน้า

จากนั้นในปี 1976 นักวิทยาศาสตร์คอมพิวเตอร์สามคนของสหรัฐฯ คือ Whitfield Diffie, Martin Hellman และ Ralph Merkle ได้คิดค้นแนวคิดที่ปฏิวัติวงการของการเข้ารหัสด้วยกุญแจสาธารณะ ซึ่งช่วยให้คนสองคนสามารถแลกเปลี่ยนข้อมูลได้อย่างปลอดภัยแม้ว่าจะไม่มีข้อตกลงใดๆ มาก่อนก็ตาม แนวคิดนี้อาศัยกลอุบายทางคณิตศาสตร์ที่ใช้ตัวเลขสองตัว: หนึ่ง พับลิกคีย์ ใช้ในการเข้ารหัสข้อความ และแตกต่างจากที่สอง คือ ไพรเวตคีย์ ที่ใช้ในการถอดรหัส คนที่ต้องการรับข้อความที่เป็นความลับสามารถประกาศคีย์สาธารณะของตนให้โลกรู้ได้โดยการพิมพ์ลงในหนังสือพิมพ์ ทุกคนสามารถใช้กุญแจสาธารณะเพื่อแย่งชิงข้อความและแชร์อย่างเปิดเผย มีเพียงผู้รับเท่านั้นที่รู้คีย์ส่วนตัว ทำให้พวกเขาสามารถถอดรหัสข้อมูลและอ่านได้

ในทางปฏิบัติ คีย์สาธารณะมักไม่ใช้เข้ารหัสข้อมูล แต่เพื่อใช้ร่วมกันอย่างปลอดภัยกับคีย์สมมาตรแบบธรรมดา ซึ่งทั้งสองฝ่ายสามารถใช้เพื่อส่งข้อมูลที่เป็นความลับไปในทิศทางใดทิศทางหนึ่ง (ระบบคีย์สมมาตรสามารถถูกทำให้อ่อนแอลงได้ด้วยอัลกอริธึมควอนตัมที่มีอยู่ แต่ไม่ใช่ในทางหายนะ)

ในช่วงสองทศวรรษแรกของยุคอินเทอร์เน็ตตั้งแต่กลางทศวรรษ 1990 อัลกอริธึมการแลกเปลี่ยนคีย์สาธารณะที่ใช้บ่อยที่สุดคือ RSA ซึ่งตั้งชื่อตามผู้ประดิษฐ์ Ron Rivest, Adi Shamir และ Leonard Adleman

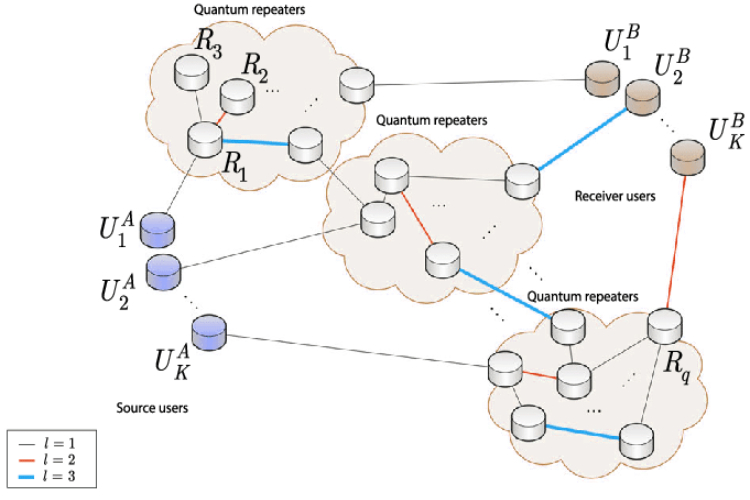

วิธีสร้างอินเทอร์เน็ตควอนตัม

RSA ยึดตามจำนวนเฉพาะ — จำนวนเต็ม เช่น 17 หรือ 53 ที่ไม่หารด้วยตัวเลขใดๆ ยกเว้นตัวมันเท่ากัน และ 1 คีย์สาธารณะเป็นผลคูณของจำนวนเฉพาะอย่างน้อยสองตัว มีเพียงฝ่ายเดียวเท่านั้นที่รู้ปัจจัยต่างๆ ซึ่งประกอบเป็นคีย์ส่วนตัว ความเป็นส่วนตัวได้รับการคุ้มครองโดยข้อเท็จจริงที่ว่าถึงแม้การคูณตัวเลขขนาดใหญ่สองตัวนั้นตรงไปตรงมา แต่การค้นหาตัวประกอบเฉพาะที่ไม่รู้จักของจำนวนจำนวนมากนั้นยากมาก

ไม่นานมานี้ อินเทอร์เน็ตได้เปลี่ยนจาก RSA ซึ่งเสี่ยงต่อการโจมตีแบบคลาสสิก เมื่อเทียบกับการโจมตีแบบควอนตัม ในปี 2018 คณะทำงานด้านวิศวกรรมอินเทอร์เน็ต (IETF) ซึ่งเป็นองค์กรเสมือนที่มีฉันทามติเป็นฐานซึ่งควบคุมการนำมาตรฐานความปลอดภัยไปใช้ในระดับโลก ได้รับรองระบบกุญแจสาธารณะอีกระบบหนึ่งเพื่อแทนที่ระบบดังกล่าว ระบบนั้นเรียกว่าการเข้ารหัสแบบเส้นโค้งวงรี เนื่องจากคณิตศาสตร์ของระบบนั้นเติบโตจากกิ่งก้านของเรขาคณิตในศตวรรษที่สิบเก้าที่ศึกษาวัตถุที่เรียกว่าเส้นโค้งวงรี

การเข้ารหัสลับเส้นโค้งวงรีขึ้นอยู่กับการคำนวณกำลังnของจำนวนเต็ม (ซึ่งสัมพันธ์กับจุดบนเส้นโค้ง) มีเพียงฝ่ายเดียวเท่านั้นที่รู้หมายเลขnซึ่งเป็นคีย์ส่วนตัว การคำนวณเลขชี้กำลังของตัวเลขนั้นง่าย แต่เมื่อพิจารณาจากผลลัพธ์แล้ว มันยากมากที่จะหาว่าnคืออะไร เทคนิคนี้เร็วกว่าและปลอดภัยกว่า RSA

อุปกรณ์ทุกประเภท ตั้งแต่โทรศัพท์มือถือไปจนถึงรถยนต์ ใช้การเข้ารหัสคีย์สาธารณะเพื่อเชื่อมต่ออินเทอร์เน็ต เทคโนโลยีนี้แพร่กระจายไปไกลกว่าไซเบอร์สเปซ ตัวอย่างเช่น ชิปคลื่นความถี่วิทยุในทุกสิ่งตั้งแต่บัตรเครดิตไปจนถึงบัตรผ่านความปลอดภัย โดยปกติแล้วจะใช้อัลกอริธึมเส้นโค้งวงรี

ทำลาย RSAเช่นเดียวกับจำนวนผู้ใช้อินเทอร์เน็ตทั่วโลก — และการใช้ระบบเข้ารหัสกุญแจสาธารณะเช่น RSA — เริ่มเพิ่มขึ้นอย่างทวีคูณ Shor จากนั้นที่ AT&T Bell Laboratories ใน Murray Hill รัฐนิวเจอร์ซีย์ได้วางรากฐานสำหรับการตายของอัลกอริทึมเหล่านั้น เขาแสดงให้เห็นในปี 1994 ว่าคอมพิวเตอร์ควอนตัมควรจะสามารถแยกจำนวนเฉพาะจำนวนมากเข้าสู่จำนวนเฉพาะได้เร็วกว่าคอมพิวเตอร์แบบคลาสสิกอย่างทวีคูณได้อย่างไร ( PW Shor Proc. 35th Annu. Symp. Found. Comput. Sci . 124–134; 1994 ) ขั้นตอนหนึ่งในอัลกอริทึมควอนตัมของ Shor สามารถทำลายคีย์เส้นโค้งวงรีได้อย่างมีประสิทธิภาพเช่นกัน

Shor ไม่ใช่อัลกอริทึมควอนตัมตัวแรก แต่เป็นครั้งแรกที่แสดงให้เห็นว่าคอมพิวเตอร์ควอนตัมสามารถแก้ไขปัญหาในทางปฏิบัติได้ ในขณะนั้นส่วนใหญ่เป็นแบบฝึกหัดเชิงทฤษฎี เพราะคอมพิวเตอร์ควอนตัมยังคงเป็นความฝันของนักฟิสิกส์ แต่ในทศวรรษต่อมา นักวิจัยของ IBM ได้ดำเนินการพิสูจน์หลักการคำนวณควอนตัมเป็นครั้งแรก โดยจัดการโมเลกุลในเครื่องเรโซแนนซ์แม่เหล็กนิวเคลียร์ ภายในปี 2544 พวกเขาได้แสดงให้เห็นว่าพวกเขาสามารถเรียกใช้อัลกอริทึมของ Shor ได้แต่เพียงเพื่อคำนวณว่าปัจจัยเฉพาะของ 15 คือ 3 และ 5 เทคโนโลยีคอมพิวเตอร์ควอนตัมมีความก้าวหน้าอย่างมากตั้งแต่นั้นมา แต่การเรียกใช้อัลกอริทึมของ Shor บนจำนวนเต็มขนาดใหญ่ยังคงเป็น ทางยาวออกไป

อย่างไรก็ตาม หลังจากการพัฒนาของ Shor โลกของการวิจัย crypto ก็เริ่มให้ความสนใจกับความเป็นไปได้ของ Q-day นักวิจัยได้ศึกษาอัลกอริธึมคีย์สาธารณะทางเลือกแล้ว และข่าวดังกล่าวก็ดึงดูดผู้มีความสามารถจำนวนมากเข้าสู่ภาคสนาม Goldwasser กล่าว

บทความอื่น ๆ : sugarcreekglencampground.com